WCTF2018-klist-WP

本文参考自 ha1vk 师傅的linux kernel pwn学习之条件竞争(一)

借着这道题初步学习了一下 kernel 中条件竞争的利用。本题主要是通过条件竞争造成 UAF,然后通过 pipe_buffer 造成堆喷射实现提权。

…

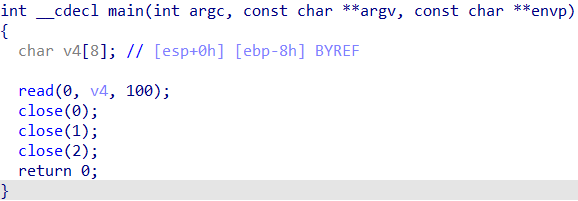

PWNABLE.TW-Kidding-WP

很久没碰过 pwnable 的题目了,这道题其实很久之前也做过了,但是当时没有服务器接反弹的 shell,所以就作罢了,今天新买了一台服务器,不需要在上面跑什么服务,所以把端口全部放开也没关系,就顺便做掉了这道题。

…

*CTF2019-hackme-WP

首先看一下启动参数

qemu-system-x86_64 \

-m 256M \

-nographic \

-kernel bzImage \

-append 'console=ttyS0 loglevel=3 oops=panic panic=1 kaslr' \

-monitor /dev/null \

-initrd initramfs.cpio \

-smp cores=4,threads=2 \

-cpu qemu64,smep,smap 2>/dev/null

开启了 kaslr 和 smep,smap。

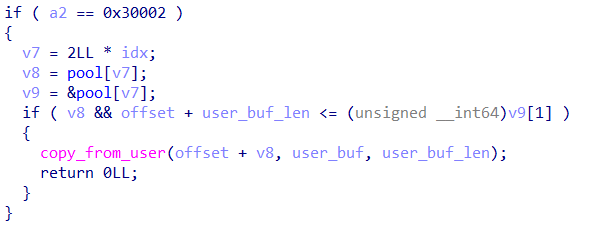

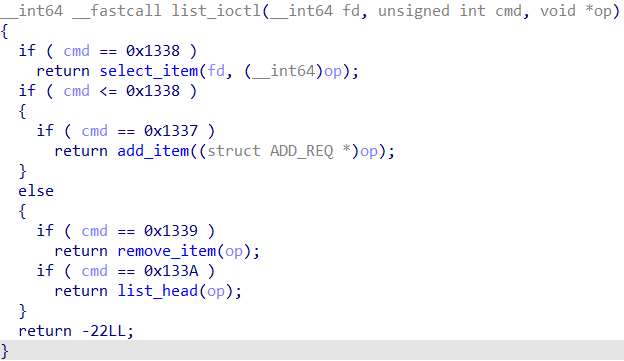

这道题是一个堆上溢出造成的 UAF,具体的,在 0x30002 功能,也就是 edit 功能处

…