PWNABLE.TW-Secret Garden-WP

这道题其实很简单,就是 unsorted bin 的 leak 加上一个 house of spirit,我 pwn 它可能主要还是为了减轻不做题的罪恶感。

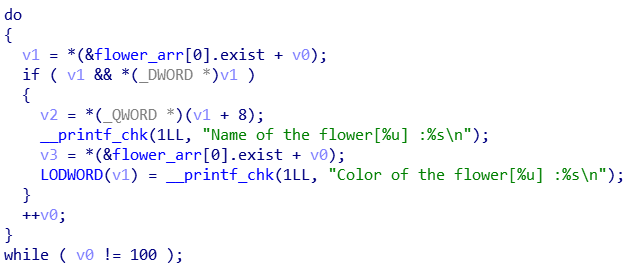

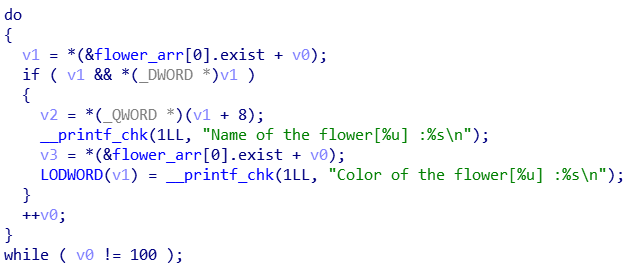

visit 这个功能可以输出,我们只要释放一个 unsorted bin,再申请一个大小为 0 的堆块就可以 leak 出 main_arena,从而算出 libc 基址(关于 unsorted bin 的 leak 原理可见我的这篇文章)。

…

虎符网络安全赛道参赛有感

今天去协会打了 8 个小时的比赛,这也是我第一次跟队参加比赛,还是非常激动的

当然其实与其说是打比赛,不如说是被比赛打。整场比赛就只看了一道 pwn 题,此题也非常没品地换了个架构,是在 aarch64 架构下的。我大概花了一个多小时的时间配置环境,最后还是在语神和薯片二位学长的帮助下才成功把程序跑起来的。

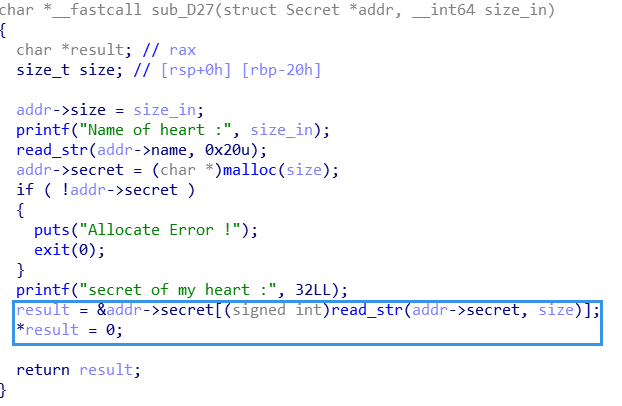

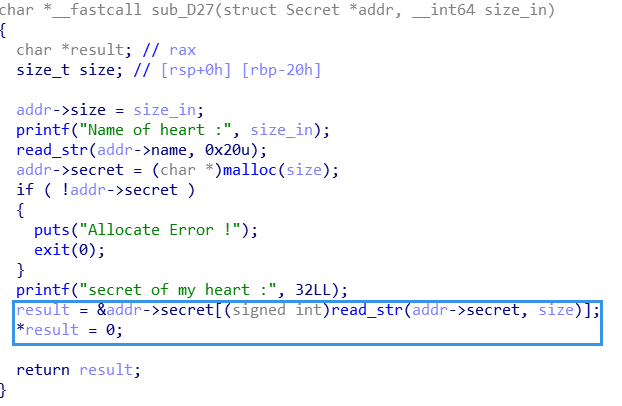

…PWNABLE.TW-secret_of_my_heart-WP

一道堆题,主要的漏洞点是 off-by-one。

可见这里会在读入的字符串末尾加零,那么只要我们申请形如 0x18 的大小的空间,写入 0x18 个字符,就可以溢出一个字节,将下一个 chunk 的 size 域的 prev_inuse 位置零,然后把下一个 chunk free 掉,两个 chunk就可以合并。

…