PWNABLE.TW-BookWriter-WP

这是一道 house of orange,总体比较明显,比较模板化,但是有一处溢出点藏得比较深。

漏洞点

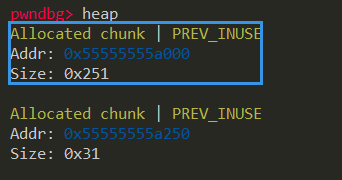

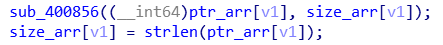

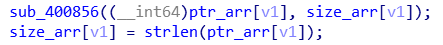

这里对 size_arr 进行了更新,使用的是 strlen,那么只要我们把输入的字符串和下一个 chunk 的 size 接起来,就可以扩大 size,这样就可以在下一次 edit 时修改下一个 chunk 的 size。

PWNABLE.TW-Heap Paradise-WP

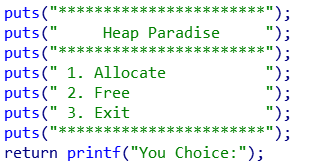

第二次碰到这题,上次无思路放弃了,这次觉得不能放弃了,就学习了一下,也算是开拓一下利用的思路吧。

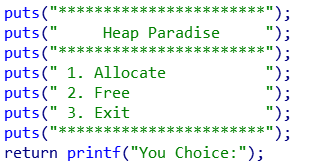

又是如此,只有分配和回收,保护全开。和昨天做的 Re-alloc Revenge 很像,不过此题 libc 版本为 2.23,难度陡增。

…

PWNABLE.TW-Re-alloc Revenge-WP

前段时间做了一道利用 realloc 的题,感觉很有意思。看到此题的名字就有了兴趣,于是花了一天解了一下。

关于 realloc 的特性和攻击 _IO_FILE,本文不再赘述,可见此 WP TWCTF_online_2019_asterisk_alloc