AFL学习记录(二)——一次简单的测试

题目做不出来,先来写这篇记录。

昨天把环境搭建好了,今天就拿来简单的进行一次测试。还是使用昨天的代码

#include <stdio.h>

#include <stdlib.h>

#include <unistd.h>

#include <string.h>

#include <signal.h>

int vuln(char *str)

{

int len = strlen(str);

if(str[0] == 'A' && len == 66)

{

raise(SIGSEGV);

//如果输入的字符串的首字符为A并且长度为66,则异常退出

}

else if(str[0] == 'F' && len == 6)

{

raise(SIGSEGV);

//如果输入的字符串的首字符为F并且长度为6,则异常退出

}

else

{

printf("it is good!\n");

}

return 0;

}

int main(int argc, char *argv[])

{

char buf[100]={0};

gets(buf);//存在栈溢出漏洞

printf(buf);//存在格式化字符串漏洞

vuln(buf);

return 0;

}

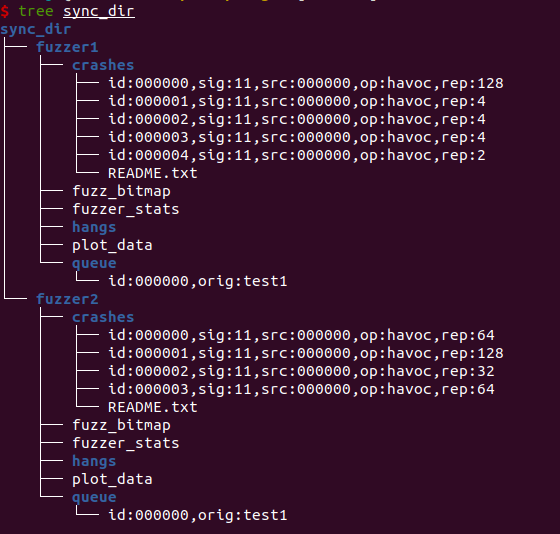

这个程序有栈溢出,格式化字符串漏洞,并且在输入两种特定格式的字符串时会异常退出,来试一下用 AFL 能不能找出这些漏洞。

…

AFL学习记录(一)——安装、运行

这是一个崭新的分类。学院为我们安排了科研导师,而我选择了研究安全方向的导师组,其实上个学期期中就选好了,但是由于各种原因当时没有直接开始学,到这个学期排课了才开始进行学习。

…

XCTF-shell-WP

一道 8 分题,其实也没多难,就是思路很骚。我没想到,着实可惜。

读入全部使用 gets,随便溢出。我们需要的是把 v16 置为 1,自然的思路是通过溢出实现,但是做不到,我们能溢出的全部在它下面,所以只能尝试通过 login 的验证。