BUU-starctf_2019_babyshell-WP

这道题目很有意思,我很喜欢

分析

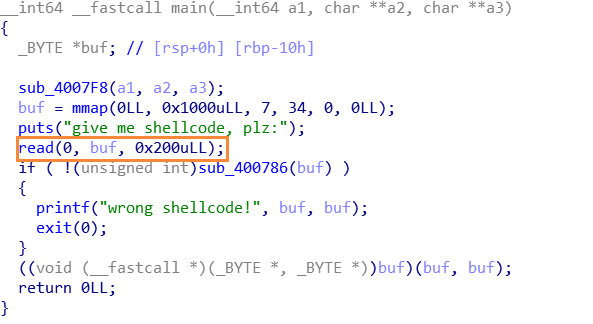

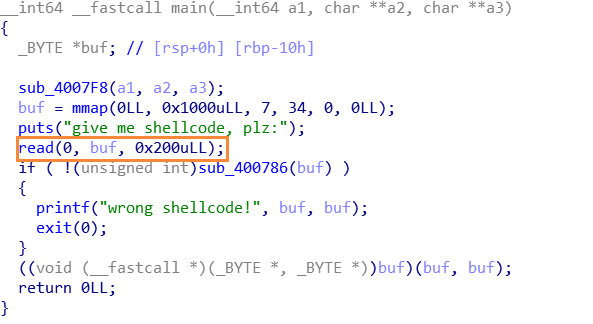

流程很简单

这里读入一段,然后

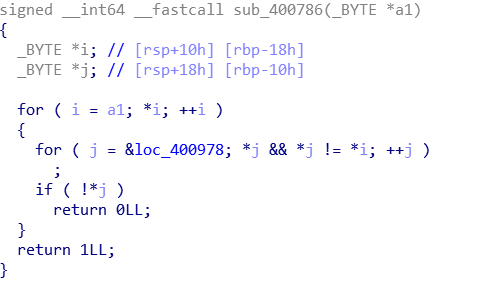

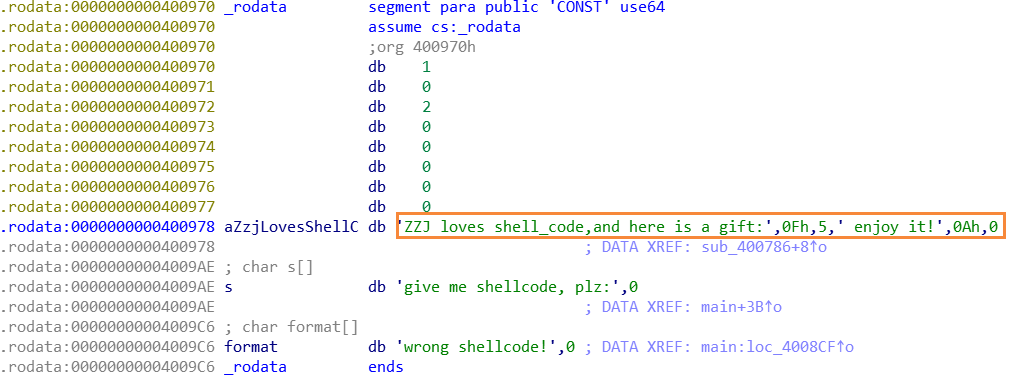

进入这样一个判断,做的事就是对我们输入的串中的每个字母在

这个字符串里找匹配,如果每个都能匹配到,就执行我们输入的字符串(shellcode)。之前我也做的过类似的题目,那道是可见字符shellcode,比这道题要求松一些,也有现成的工具。遗憾的是,本题没有工具生成,不会,看wp。

…

BUU-starctf2018_babystack-WP

这道题是碰到知识盲区了

写在前面

这篇wp还不完善,之后再慢慢补全

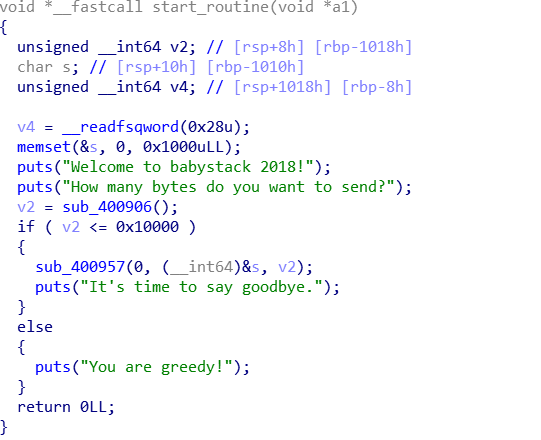

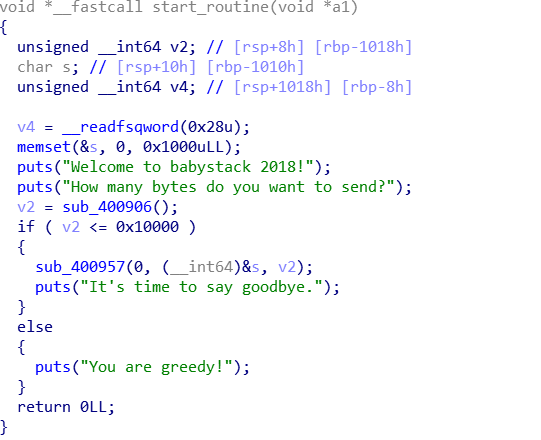

漏洞点

非常明显的一个栈溢出,而且可以溢出非常多。当然,由于开了canary,我就没思路了,毕竟确实没有得leak。不过呢这个函数是开了一个新的线程调用的,我当然是想到了和这个有关系的,于是就去查了一下条件竞争的利用,发现看不懂,而且好像也和这道题目没有什么关系。遂看wp。

很开心的一件事

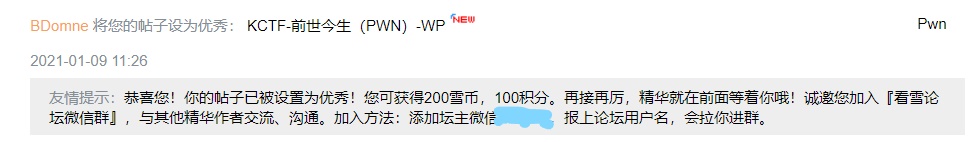

最近其实是有点难受的,感觉题目都太难了,先是没思路,看了wp还复现不出来。不过让我很开心的一件事是一篇发在看雪的wp被评为了优秀

说实话这道题就是简单的堆上格式化字符串,wp也没写的多好,但是能被评为优秀真的让人很开心。

…