XCTF-Aul-WP

蛮好玩的一道题

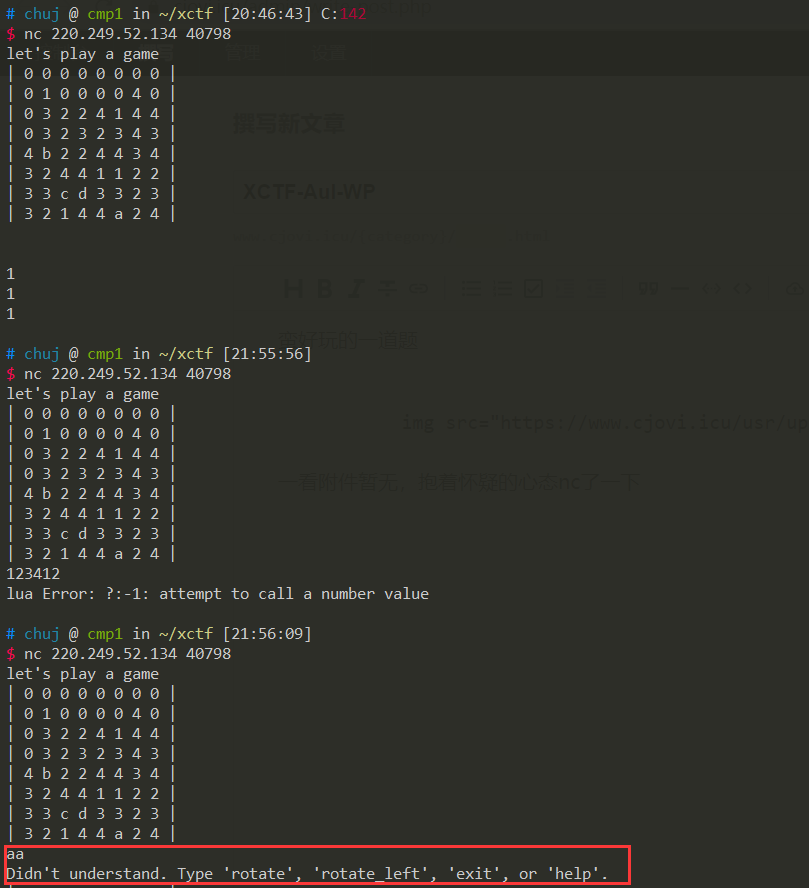

一看附件暂无,抱着怀疑的心态nc了一下

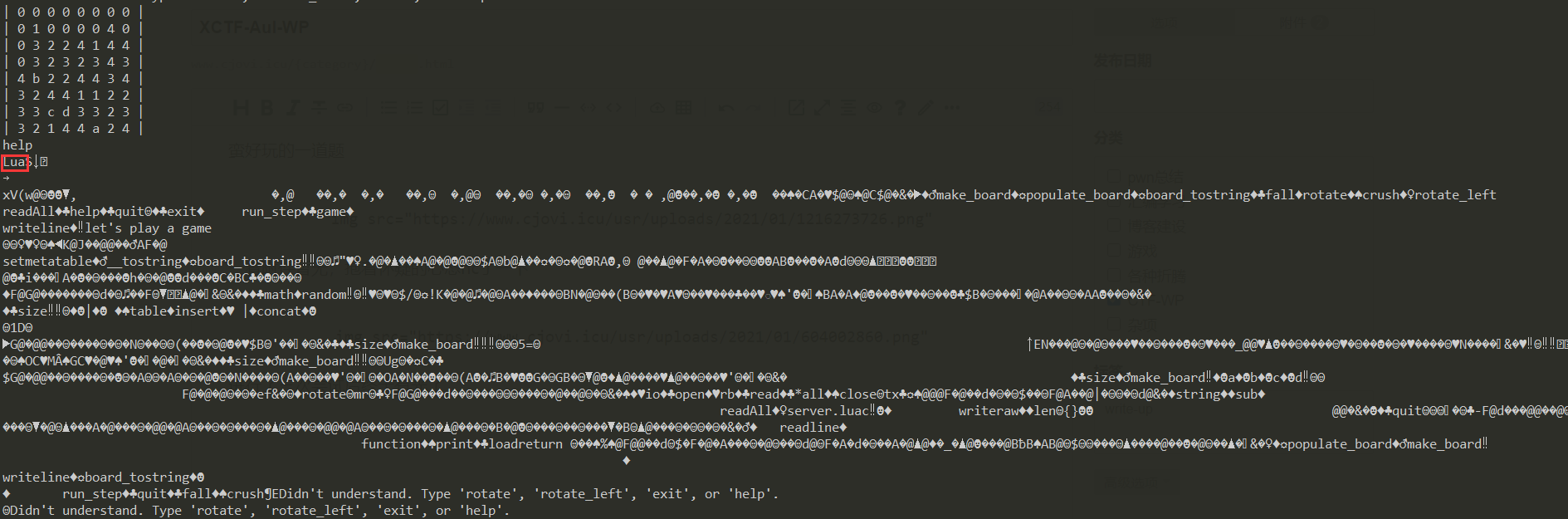

进行了三次尝试后终于有光了,输入help试一下

发现输出了一堆奇怪的东西,说实话我就看懂了一个lua,回想起之前做过的XCTF-monkey-WP,我猜他是一个lua解释器,于是信息搜集了一下,得知os.execute ([command])就可以实现类似C中system函数的功能。考虑尝试一下

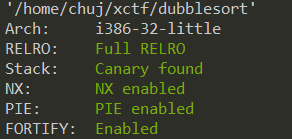

XCTF/BUU/pwnable-dubblesort-WP

灵感

故事是这样的,拿到题目放到ida里分析,发现是个冒泡,同时数组可以随便越界,又给了libc,感觉挺熟悉的,应该可切,然后到虚拟机里checksec,发现一片绿

…

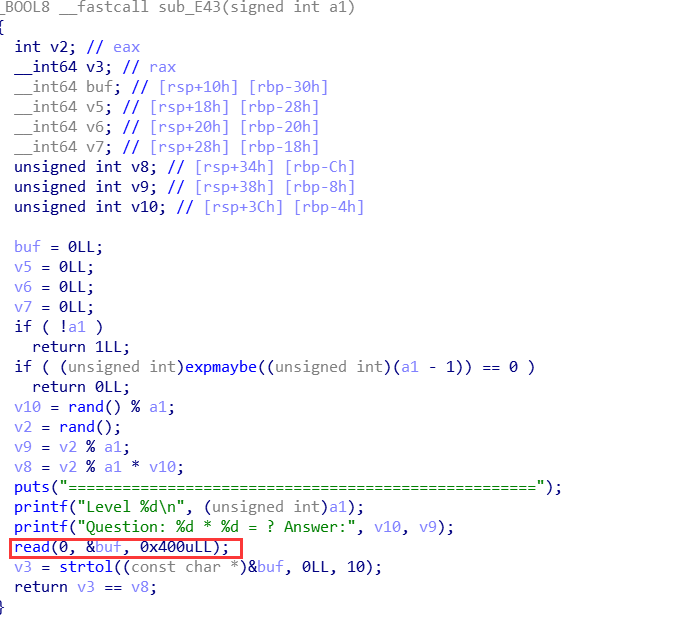

XCTF-1000levevls-WP

一些废话

这道题目有一种更具普遍性的解法(xctf提供)即部分leak system然后爆破,但是这样的几率非常低(大约万分之一),大体是通过修改rbp实现leak system的四个字节(前提是发现ida的一个识别错误),处理起来非常的麻烦,可以说很难想出这个解法。当然我是什么解法都不会的,从网络上的wp中发现了非常容易实现的利用方法,但是在大多数机器上都无法实现利用,而xctf的靶机恰巧不属于这大多数

…