BUU-xman_2019_format-WP

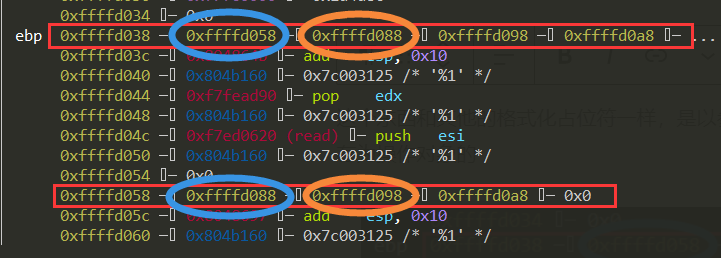

这是一道堆上的格式化字符串漏洞,做完这道题我大概可以理解“跳板”是什么鬼了,也对%n的原理有了正确的认知,之后计划完成类似的echo3和playfmt。

…

XCTF-note-service2-WP

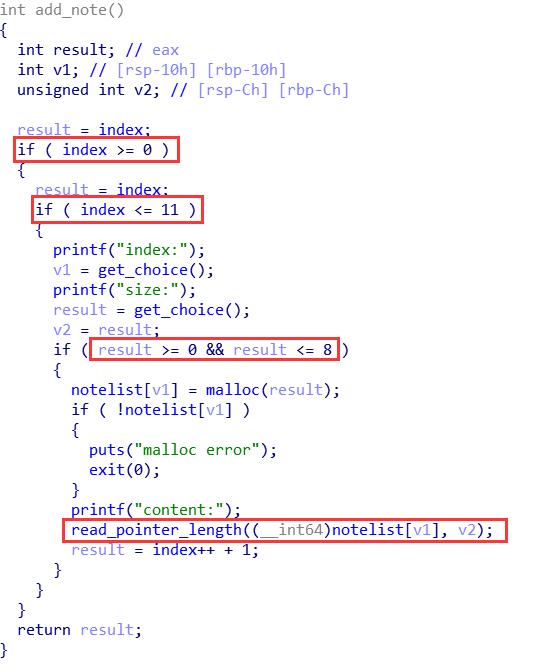

这道题是一个在堆上的shellcode,也是第一次接触。也让我明白了还是要先checksec一下,刚开始做到时候没有检查不知道NX关了,一直想不通该怎么利用,知道看来别人的WP才知道NX没开,可以直接上shellcode。

…

XCTF-secret_file-WP

这道题目我觉得应该算是逆向的题目,其实是一个简单的栈溢出,但是程序的逻辑不是很好懂,所以我也没有自己做出来,还是有些遗憾的。

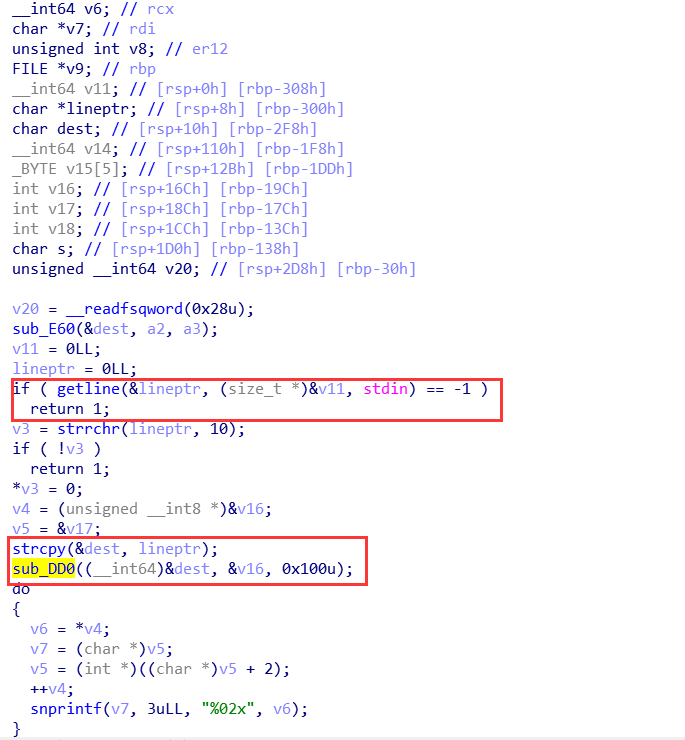

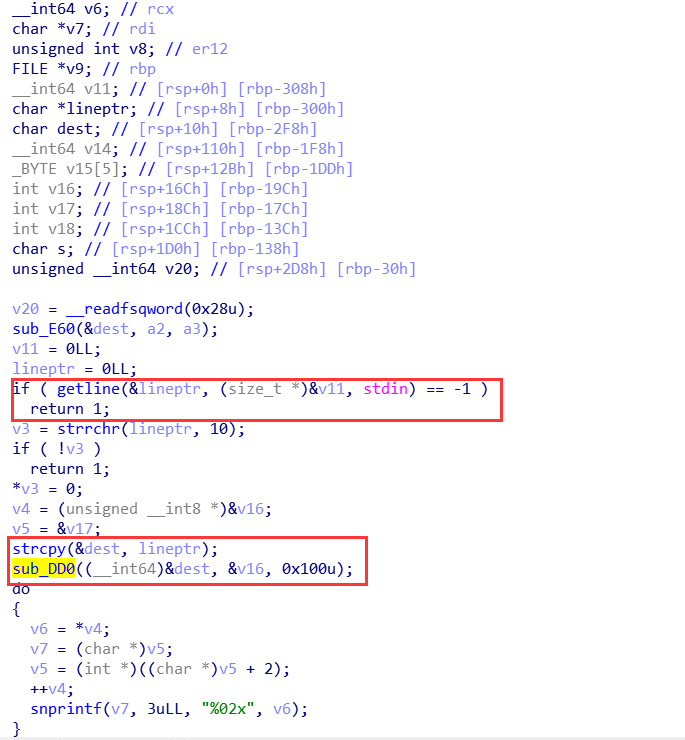

第一个框中的getline,对于指向0的指针,会自动malloc一个空间并且让lineptr指向这个空间。而且getline是读到'\n'为止的。

…